Protéjase de manera compatible contra amenazas internas y supervise la actividad de los usuarios

Teramind satisface los requisitos reglamentarios para el monitoreo de la actividad de los usuarios de redes clasificadas según lo prescrito por la Directiva 504 del Comité de Sistemas de Seguridad Nacional (CNSSD 504) y el Marco de Madurez del Programa de Amenazas Internas (InTP) establecido por el Grupo de Trabajo Nacional sobre Amenazas Internas (NITTF):

-

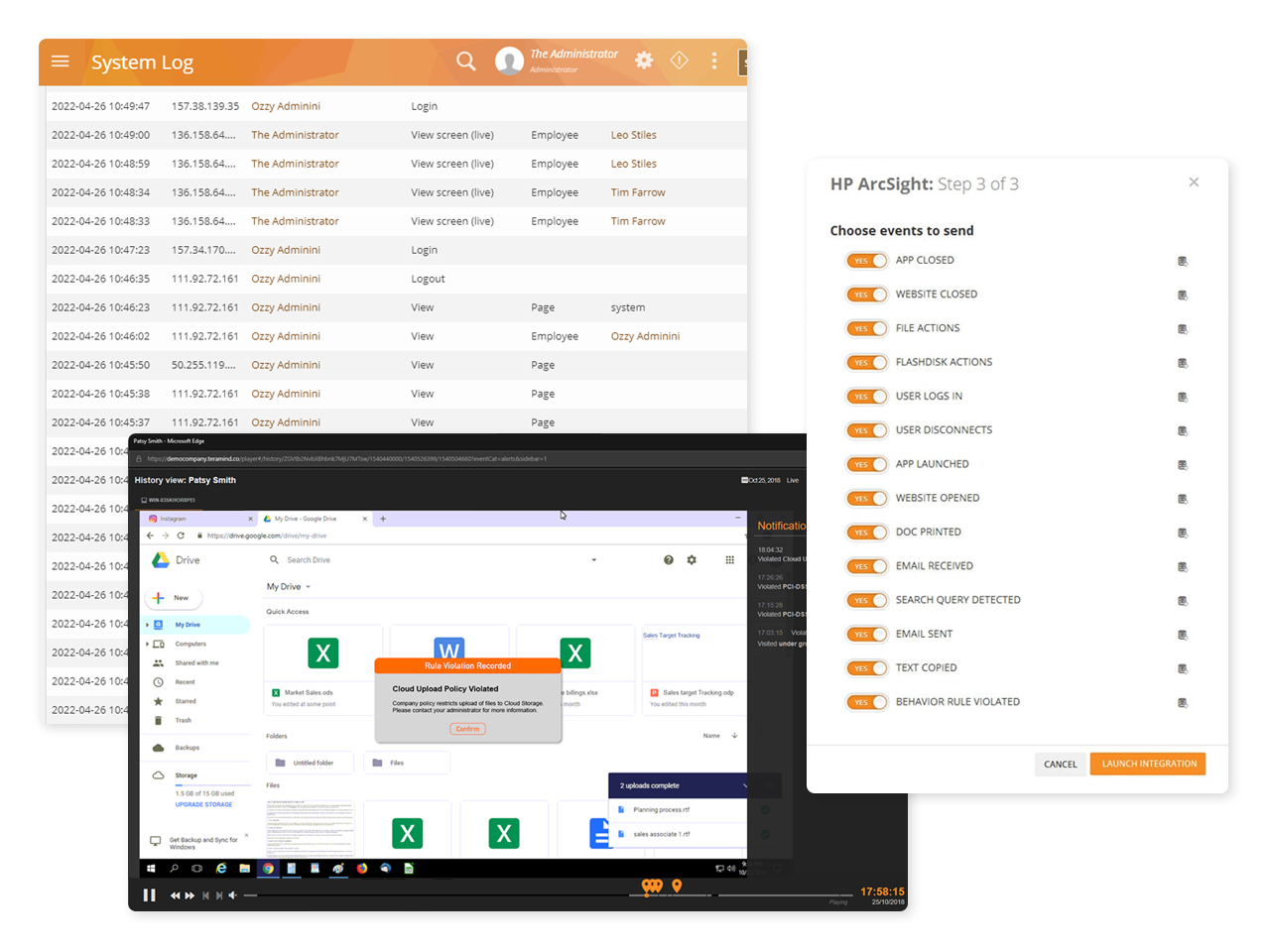

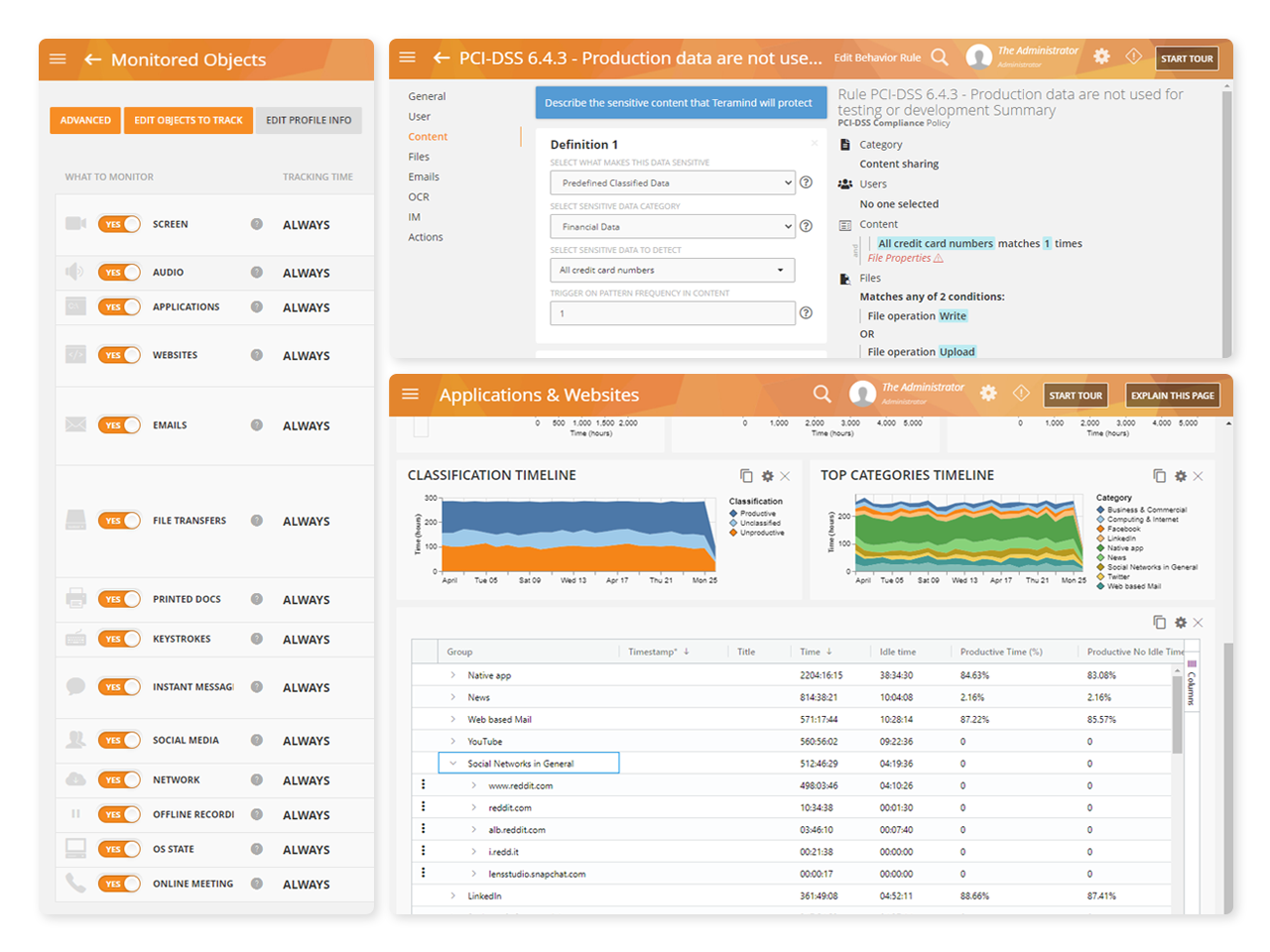

Implemente y administre las cinco capacidades mínimas de UAM necesarias para redes clasificadas: registro de pulsaciones de teclas, captura completa del contenido de la aplicación, grabación de pantalla, seguimiento de actividad de archivos, alertas de actividad basadas en activadores y monitoreo basado en perfiles.

-

Capture el contenido completo de la aplicación, incluidos correo electrónico, chat y mensajería instantánea, redes sociales, actividad de búsqueda y más.

-

Utilice el potente motor de reglas y políticas de comportamiento para crear alertas basadas en activadores y respuestas automatizadas.

-

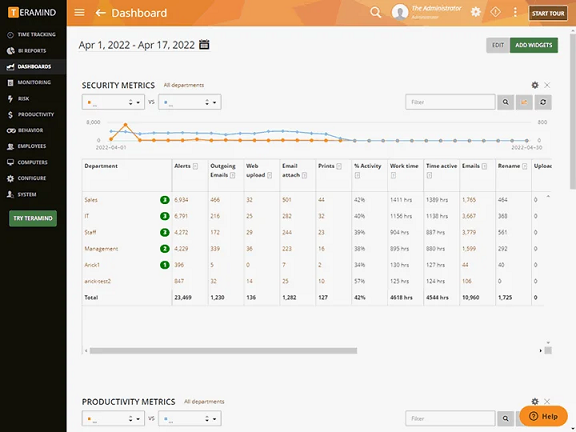

Alinearse con el marco de madurez InTP de NITTF para el monitoreo de actividades con análisis de datos en tiempo real, puntuación de riesgo de comportamiento y UEBA

-

Implementar controles para regulaciones gubernamentales adicionales:

- NIST SP 800-53 Programas de amenazas internas

- Orden Ejecutiva 14028 sobre Mejora de la Ciberseguridad de la Nación

- Directrices NISTIR 7874 para métricas de evaluación del sistema de control de acceso

- 21 CRF Parte 21 – Código de Regulaciones Federales Protección de la Privacidad